TLS şifreleme nedir ve verilerinizi nasıl korur?

Taşıma Katmanı Güvenliği (TLS), cihazlar ve hizmetler arasında iletilen verileri korumak için kullanılan en yaygın yöntemdir. Güvenli internet siteleri için HTTPS’yi destekler, birçok e-posta ve mesajlaşma bağlantısını şifreler ve halka açık ya da güvenilmeyen ağlar üzerinden iletilen uygulama verilerini korur.

Bu rehberde TLS’nin ne olduğunu, nasıl çalıştığını, sağladığı güvenlik avantajlarını ve internet gezintilerinden sanal özel ağlara (VPN) kadar pek çok alanda nasıl kullanıldığını öğreneceksiniz. Ayrıca standart şifreleme TLS nasıl açılır, TLS ile Güvenli Yuva Katmanı (SSL) arasındaki farkları, dikkat edilmesi gereken riskleri ve TLS’yi güvenli şekilde yapılandırma adımlarını da keşfedeceksiniz.

TLS şifreleme nedir?

TLS açılımı nedir? Standard şifreleme TLS nedir? TLS’nin açılımı Transport Layer Security yani Taşıma Katmanı Güvenliği’dir ve ağ üzerinden iletilen bilgileri koruyan bir güvenlik protokolüdür. Bunu üç temel güvenlik katmanını sağlayarak gerçekleştirir:

- Gizlilik: Veriler iletim halindeyken üçüncü kişiler tarafından okunamaz.

- Bütünlük: Veriler iletim sırasında değiştirilirse bu durum tespit edilebilir.

- Kimlik Doğrulama: Bağlandığınız hizmetin gerçekten hedeflediğiniz hizmet olduğundan ve sahte bir kaynak olmadığından emin olabilirsiniz.

Unutmayın; TLS, bir sitenin verileri nasıl sakladığını veya şifre çözüldükten sonra bu verilerle ne yaptığını korumaz.

TLS, güvenli bir hizmete bağlandığınızda, ilk olarak sunucudan kimliğini dijital bir sertifika aracılığıyla doğrulamasını talep eder. Bu sertifika, sertifika otoritesi (CA) adı verilen güvenilir bir kuruluş tarafından verilir. Bu kuruluş, alan adı sahipliğini doğrular ve sertifikayı imzalayarak tarayıcıların, işletim sistemlerinin ve diğer istemcilerin otomatik olarak sertifikaya güvenmesini sağlar.

Kimlik doğrulandıktan sonra TLS ile karşı taraf, oturuma özel ve benzersiz şifreleme anahtarları üzerinde anlaşır. Bu anahtarlar, sonraki tüm iletişimi korumak için kullanılır. TLS ayrıca uygulama verilerini kimlik doğrulamalı şifreleme (AEAD) ile korur; bu sayede verilerin gizliliği sağlanır ve herhangi bir müdahale olması halinde bu tespit edilebilir.

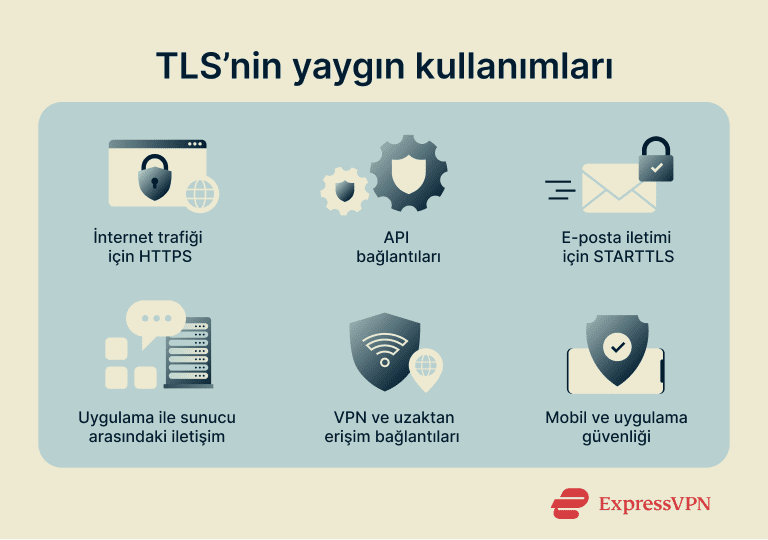

TLS birçok farklı alanda kullanılır; internet sitelerini güvenli hale getirmek, e-posta sunucuları arasındaki iletişimi şifrelemek, sohbet hizmetlerini korumak, veritabanı bağlantılarını güvence altına almak ve gizli uzaktan erişim sağlamak bunlardan bazılarıdır. Protokol, zaman içinde gelişmiş ve eski ve zayıf tasarımların yerini daha güçlü algoritmalar ve daha basit, güvenli yapılandırma seçenekleri almıştır.

TLS ile SSL arasındaki fark nedir?

Güvenli Yuva Katmanı (SSL), TLS’nin yerini aldığı daha eski bir protokoldür. SSL, hem Rivest Cipher 4 (RC4) ve Secure Hash Algorithm 1 (SHA-1) gibi eski algoritmalara dayanması gibi kriptografik zayıflıklar hem de yapısal tasarım hataları nedeniyle artık güvensiz kabul edilir. Bu sorunlar, bilgisayar korsanlarının kullanıcı ile sunucu arasına girerek (ortadaki adam (MITM) saldırısı) trafiği ele geçirip okuyabilmesine olanak tanımıştır.

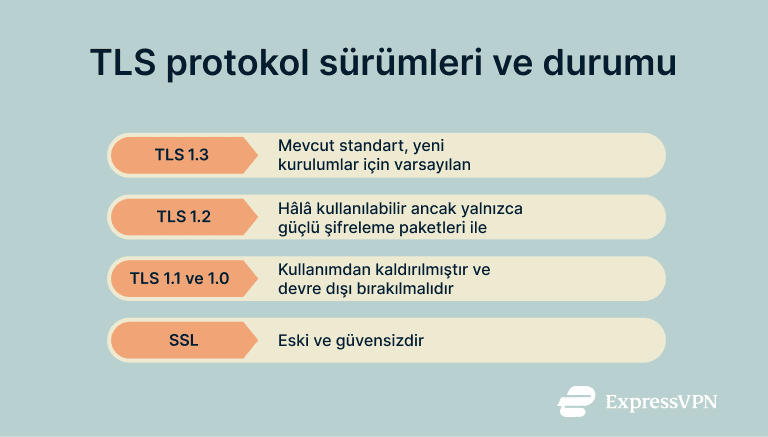

TLS, bu zayıflıkları gidermek için geliştirilmiştir ancak TLS’nin ilk sürümleri (1.0 ve 1.1) hâlâ eski şifreleme yöntemlerine izin verdiği ve modern güvenlik önlemlerinden yoksun olduğu için günümüzde kullanımdan kaldırılmıştır. Bugün en iyi uygulama, varsayılan olarak TLS 1.3'ü kullanmak ve yalnızca gerektiğinde ve güçlü, güncel şifreleme paketleriyle yapılandırıldığında TLS 1.2’yi tercih etmektir.

TLS hâlâ güvenli mi?

Evet, doğru şekilde yapılandırılıp sürdürüldüğünde TLS güvenlidir.

ABD hükümeti ve büyük endüstri standartları, artık TLS 1.3’ü güvenli iletişim için temel ölçüt olarak kabul etmektedir. TLS 1.2 ise yalnızca güçlü şifreleme paketleri ve güvenli anahtar değişim yöntemleriyle kullanıldığında kabul ediliyor. Eski ve güncel olmayan seçeneklerin açık bırakılması, bilgisayar korsanlarına şifrelemeyi zayıflatma veya aşma fırsatı verir. Bu nedenle güncellemelerin düzenli olarak yapılması ve doğru yapılandırma kritik bir öneme sahiptir.

TLS şifreleme nasıl çalışır?

TLS oturumu iki aşamadan oluşur. İlk olarak sunucu kimliğini kanıtlar ve iki taraf (örneğin bir tarayıcı ile bir web sunucusu) yeni şifreleme anahtarları üzerinde anlaşır. Ardından bu iki tarafın aralarında gerçekleşen her mesaj şifrelenir ve herhangi bir müdahale olup olmadığı kontrol edilir. Bu kimlik doğrulama ile şifrelemenin birleşimi, TLS’yi gerçek kullanımda hem güvenli hem de hızlı kılar.

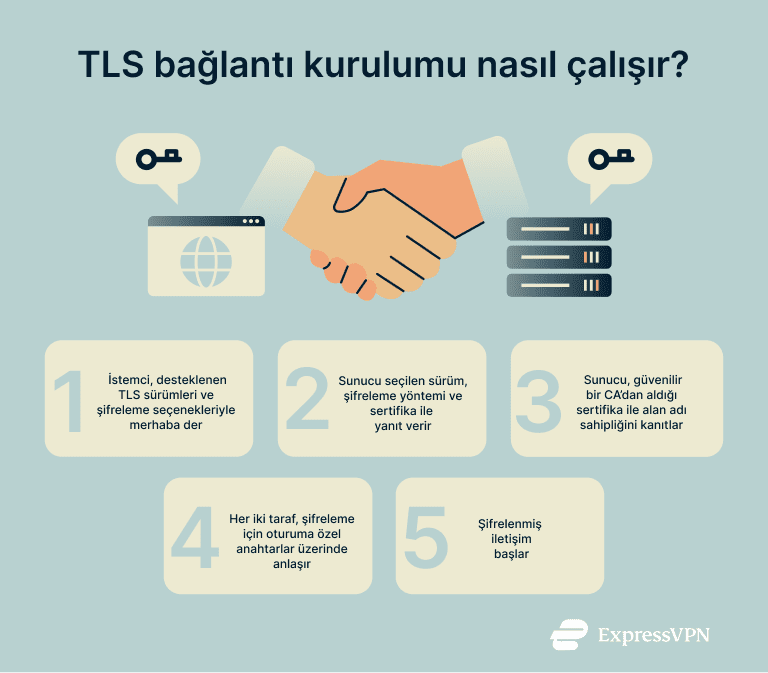

TLS bağlantı kurulumu nasıl çalışır?

Bağlantı kurulumu, sıradan bir bağlantıyı güvenli bir bağlantıya dönüştüren kısa kurulum sürecidir; istemcinin hangi TLS sürümünü kullanabileceğini belirtmesi ve desteklediği şifreleme paketlerini, anahtar değişim yöntemlerini ve (imza algoritmaları ve desteklenen gruplar gibi) ilgili seçenekleri listelemesiyle başlar.

Sunucu, bu seçenekler arasından birini seçer, kendi tercihini geri gönderir ve açık anahtarının kullanılan alan adına ait olduğunu kanıtlayan bir sertifika zinciri sunar. Ardından her iki taraf, yalnızca bu oturum için geçerli olan yeni ve geçici anahtarlar oluşturmak üzere bir anahtar değişimi gerçekleştirir.

TLS 1.3 ile bağlantı kurulumu, genellikle tek bir gidiş dönüşte tamamlanır. Yakın zamanda bağlanmış bir istemci, oturumu yeniden başlatabilir ve sıfır gidiş dönüş süresi (0-RTT) ile erken veri gönderebilir. Bu, bağlantı kurulumu tamamlanmadan önce, yükleme hızını artırmak için gönderilen veridir. Yalnız erken veri, ileriye dönük gizlilik sağlamadığından yalnızca idempotent okuma işlemleri (kaç kez tekrarlanırsa tekrarlansın aynı sonucu veren istekler) için kullanılmalıdır.

Simetrik ve asimetrik şifrelemenin rolü

TLS, ilk bağlantı kurulumu aşamasında asimetrik kriptografi kullanır. Sunucu, herkese açık anahtarı içeren bir dijital sertifika sunarak kimliğini kanıtlar; istemci ise bu sertifikayı güvenilir bir sertifika otoritesi (CA) aracılığıyla doğrular. Ardından istemci ve sunucu, bu açık/özel anahtar çiftlerini kullanarak gizli bilgiyi ağ üzerinden doğrudan göndermeden güvenli bir şekilde ortak bir sır üzerinde anlaşır.

Anahtar değişimi tamamlandıktan sonra TLS, simetrik şifrelemeye geçer. Bu yöntemde hem şifreleme hem de şifre çözme işlemi için aynı anahtar kullanılır. Bu çok daha hızlıdır ve yüksek hacimli veri aktarımı için daha uygundur.

Kriptografik anahtarlar güvenli şekilde nasıl değiş tokuş edilir?

Eski TLS yapılandırmalarında bazen statik RSA veya statik Diffie-Hellman (DH) anahtar değişimi kullanılırdı; bu yöntemlerde anahtarlar zaman içinde tekrar kullanılırdı. TLS 1.3 bu yöntemleri ortadan kaldırdı. TLS 1.3’te tüm standart anahtar değişimlerinde artık kısa ömürlü, oturuma özel anahtarlar kullanılıyor.

Bu yaklaşım, ileriye dönük gizlilik sağlar. Yani biri bugün trafiğinizi kaydetse ve yıllar sonra sunucunun özel anahtarını ele geçirse bile geçmişteki verileri okuyamaz.

TLS sertifikası nedir ve nasıl doğrulanır?

TLS sertifikası, halka açık bir anahtarı bir alan adıyla ilişkilendiren imzalı bir belgedir. Sunucu, istemciye bağlantı kurulumu sırasında bu sertifikalardan oluşan bir zincir gönderir. İstemci ise şu kontrolleri yapar:

- Zincirin tarayıcı, işletim sistemi veya uygulama tarafından tanınan güvenilen bir sertifika otoritesine (CA) ait bir sertifika ile sona erip ermediğini kontrol eder.

- Sertifikanın geçerlilik süresi içinde olup olmadığını, iptal edilip edilmediğini ve amaçlanan kullanım için uygun olup olmadığını (örneğin sunucu kimlik doğrulaması) doğrular.

- Sertifikadaki alan adının ziyaret edilen alan adıyla eşleşip eşleşmediğini (Subject Alternative Name alanı üzerinden) kontrol eder.

TLS protokolünün avantajları

- Gizlilik: Şifreleme, bağlantınızı ağdaki diğer kişilerden gizli tutar.

- Bütünlük: Yerleşik kontroller, iletim sırasında veride yapılan değişiklikleri tespit eder.

- Kimlik Doğrulama: Sertifikalar, sunucunun gerçek site olduğunu kanıtlar; bazı yapılandırmalar istemciyi de doğrular.

- İleriye Dönük Gizlilik: Uzun vadeli anahtarlar daha sonra ele geçirilse bile geçmiş oturumlar güvende kalır.

- Verimlilik: TLS 1.3, güvenli bir bağlantıyı tek bir gidiş dönüşte kurabilir.

- Uyumluluk: Tüm büyük tarayıcılar, işletim sistemleri ve çoğu ağ cihazı ile çalışır.

Bilinen riskler ve alınabilecek önlemler

İyi yapılandırılmış bir TLS kurulumu bile eski ayarlar veya zayıf işletim uygulamaları nedeniyle tehlikeye girebilir. Temel riskleri anlamak ve bunları nasıl azaltacağınızı bilmek, şifrelemeyi etkili tutmanıza ve yaygın hatalardan kaçınmanıza yardımcı olur.

- Eski sürümler veya zayıf algoritmalar: TLS 1.0’ı, TLS 1.1’i veya güvensiz şifreleme yöntemlerini kullanmak, şifrelenmiş trafiği bilinen saldırılara açık hâle getirir. Bunu önlemek için eski protokol sürümlerini devre dışı bırakın ve en iyi TLS yapılandırma uygulamalarında belirtildiği gibi güvenli şifreleme paketleriyle TLS 1.2’yi veya üzerini yapılandırın.

- Hatalı sertifika düzenlemesi: Güvenliği ihlal edilmiş bir otorite veya dikkatsiz bir sertifika otoritesi (CA), alan adınız için geçerli görünen bir sertifika düzenleyebilir. Alan adlarınız için Sertifika Şeffaflığı (Certificate Transparency) kayıtlarını izleyin ve beklenmeyen sertifikaları hemen araştırın.

- Zayıf iptal kontrolleri: Bir sertifika iptal edilmiş olsa da durumu zamanında kontrol edilmezse kullanıcılar, artık kontrolünüzde olmayan bir sunucuya bağlanabilir. İptal bilgileri genellikle Çevrimiçi Sertifika Durumu Protokolü (OCSP) üzerinden sağlanır; istemci, sertifikanın hâlâ geçerli olup olmadığını CA’dan sorgular. Hızı ve güvenilirliği artırmak için OCSP ile önbelleğe alınmış sertifika durumu sunumu etkinleştirilmelidir; bu sayede sunucu, bağlantı kurulumu sırasında güncel bir OCSP yanıtını doğrudan gönderebilir.

- Erken verilerin tekrarı: TLS 1.3’teki 0-RTT erken veriler, bir bilgisayar korsanı tarafından belirli istekleri tekrar etmek için kullanılabilir. Erken verileri yalnızca tekrarlansa da sonucu değiştirmeyen okuma işlemleri için izin verin ve bağlantı kurulumu tamamlanana kadar durumu değiştirebileck işlemleri erteleyin.

TLS ve HTTPS arasındaki ilişki nedir?

TLS ve HTTPS birbirine yakından bağlıdır ancak aynı şey değildir. TLS, verileri iletim sırasında şifreleyen, verilerin bütünlüğünü sağlayan ve sunucuları (isteğe bağlı olarak istemcileri de) doğrulayan temel bir protokoldür. HTTPS ise TLS üzerinde çalışan HTTP’dir; URL’nin sonundaki "S”, bağlantının TLS ile güvence altına alındığını gösterir.

Bir HTTPS sitesini ziyaret ettiğinizde TLS bağlantı kurulumunu, sertifika doğrulamayı ve şifrelemeyi yönetirken HTTP, tarayıcının ve sunucunun içeriği nasıl talep edip teslim edeceğini belirler. TLS olmadan HTTP trafiği düz metin olarak iletilir ve dinlenme veya değiştirilme riskine açık olur.

Temel olarak TLS, güvenlik katmanı iken HTTPS bu güvenliğin internet üzerinde uygulanmış hâlidir.

HTTPS, SSL mi yoksa TLS mi kullanır?

Modern HTTPS, TLS kullanır. SSL, daha eski bir şifreleme protokolüdür ve artık güvenli kabul edilmez; sunucular veya tarayıcılar tarafından kullanılmamalıdır. Günümüzde hâlâ "SSL sertifikası” terimini duyabilirsiniz ancak bu sertifikalar artık SSL’yi değil TLS’yi etkinleştirmek için kullanılır.

İnternet şifrelemesinde TLS’nin rolü

TLS, web trafiğini gizli ve doğrulanmış tutan katmandır. Tarayıcı ile site arasında iletilen her şeyi korur; buna giriş bilgilerinizin saklandığı çerezler, form girdileri ve arka planda bir site veya uygulama tarafından yapılan talepler de dahildir.

Güncel web çözümleri güvenlik açısından TLS’yi temel almaya devam etmektedir. Örneğin, internetin ana protokolünün en yeni sürümü HTTP/3, tüm trafiği TLS 1.3 ile şifreler ve bu, bağlantıları daha hızlı ve güvenilir hâle getirir. Bu, yavaş veya kararsız ağlarda bile geçerlidir.

TLS 1.2 ve TLS 1.3: Neler değişti?

TLS 1.3, TLS protokolünün en son sürümüdür ve TLS 1.2 temel alınarak geliştirilmiştir. Her iki sürüm de bağlantılarınızı korusa da TLS 1.3 bağlantı kurulumunu basitleştirir, eski özellikleri kaldırır ve performansı ve güvenliği artırır.

TLS 1.3’teki temel iyileştirmeler

TLS 1.3, yalnızca modern şifreleme yöntemlerini destekleyerek güvenliği ve hızı artırır; Galois/Counter Modunda Gelişmiş Şifreleme Standardı (AES-GCM) ile ChaCha20-Poly1305 bu yöntemler arasındadır. TLS 1.3 ayrıca anahtar üretimini güçlendirir. Böylece oturum anahtarları benzersiz olur ve oturumlar, müdahale veya sürüm düşürme saldırılarına karşı korunur.

TLS 1.3’te statik RSA anahtar değişimi ve yeniden müzakere gibi eski özellikler yoktur; bu da bağlantıları basitleştirir ve potansiyel güvenlik açıklarını azaltır.

Eski protokollerle geriye dönük uyumluluk

Çoğu yapılandırma hem TLS 1.3’ü hem de TLS 1.2’yi sunar ve varsayılan olarak TLS 1.3’ü kullanılır. TLS 1.0 ve 1.1 artık kullanıma uygun değildir ve tamamen devre dışı bırakılmalıdır. TLS 1.2, yalnızca Elliptic Curve Diffie-Hellman Ephemeral (ECDHE) anahtar değişimini (X25519 veya P-256) ve AEAD paketlerini kullanıyorsa korunmalıdır; bu, güncel sistemlerle uyumluluğu sağlarken güvenliği zayıflatmaz.

Gerçek dünyada TLS şifrelemesi

TLS, yalnızca internette gezinmeyi korumakla kalmaz; bazı başka işlevlere de sahiptir. Yaygın uygulama alanlarından bazıları aşağıdaki gibidir.

İnternet siteleri, API’ler ve e-posta

HTTPS, TLS’i kullanarak internet trafiğini şifreler ve doğrular; hem internet sitelerini hem de API’leri korur. Birçok uygulama da cihazlar ile sunucular arasında değiş tokuş edilen verileri güvence altına almak için TLS’yi kullanır.

E-posta sunucuları, Taşıma Katmanı Güvenliğini Başlat (STARTTLS) adlı bir özellik sayesinde şifrelenmemiş bağlantılardan şifrelenmiş bağlantılara geçiş yapabilir. Bu, mesajların sunucular arasında iletilirken şifrelenmesini sağlar. Varsayılan olarak STARTTLS fırsatçı şekilde çalışır; yani şifreleme kurulumu başarısız olursa mesaj hâlâ düz metin olarak gönderilebilir.

Hizmetler, iletim sırasında şifrelemeyi zorunlu kılmak için diğer e-posta sunucularına yalnızca TLS şifreleme mevcutsa posta teslimi yapma talimatını veren Posta Aktarım Aracı Sıkı Taşıma Güvenliği (MTA-STS) politikasını veya alan adı için doğru TLS sertifika detaylarını listeleyen Adlandırılmış Varlıkların DNS Tabanlı Kimlik Doğrulaması (DANE) DNS kaydını kullanabilir. Bu yöntemler, güvenli bir bağlantı kurulamazsa teslimatı engeller.

VPN’ler ve uzaktan erişim

TLS, çoğu güvenlik duvarından ve ağ filtresinden özel yapılandırma olmadan geçebildiği için uzaktan erişim sistemlerinde ve VPN hizmetlerinde yaygın olarak kullanılır. Bu sistemlerde TLS, önce sertifikalar aracılığıyla sunucuyu (ve bazen istemciyi) doğrular, ardından şifreleme anahtarlarını oluşturur.

Güvenli kurulum tamamlandıktan sonra tüm kullanıcı trafiği bu korumalı kanal üzerinden iletilir ve ağ üzerindeki diğer kişilerden gizli tutulur.

Örneğin ExpressVPN’in Lightway protokolü, TLS 1.3’ün Kullanıcı Datagram Protokolü (UDP) için uyarlanmış bir sürümü olan Datagram Taşıma Katmanı Güvenliği (DTLS) 1.3’ü kullanır. Bu, şifrelenmiş, düşük gecikmeli bağlantılar sağlarken UDP’nin hızından ve esnekliğinden yararlanmayı mümkün kılar.

Mobil ve uygulama güvenliği

Mobil uygulamalar ve masaüstü uygulamaları, özellikle halka açık Wi-Fi ağlarında veya diğer güvenilmeyen ağlarda çalışırken sunucularına bağlanmak için genellikle TLS kullanır. Uygulamanın doğru sunucu ile iletişim kurduğundan emin olmak için sertifikanın sıkı bir şekilde kontrol edilmesi önemlidir. Yeni kurulumlar için TLS 1.3 tercih edilir çünkü TLS 1.3, bağlantıları daha hızlı kurar ve güvenliği artırmak için AEAD şifreleri ile geçici (ephemeral) anahtar değişimlerini zorunlu kılar.

İnternet sitenizde TLS şifrelemesini nasıl uygulayabilirsiniz?

Güvenli bir TLS kurulumu, HTTPS’yi etkinleştirmekten daha fazlasını gerektirir. Bu, geçerli bir sertifika, modern protokol sürümleri, güçlü şifreleme ayarları ve sürekli bakım gerektirir. Amaç, güvenli bağlantıyı varsayılan hâle getirmek ve bilgisayar korsanlarının kullanabileceği zayıf yolları kapatmaktır.

TLS sertifikasını seçme ve kurma

İlk adım, alan adı yapılandırmanıza uygun bir sertifika seçmektir. Tek alan adı sertifikası, yalnızca bir alan adını güvence altına alırken (örneğin example.com), wildcard sertifikası ana alan adını ve bunun bir seviye altındaki alt alan adlarını (örneğin blog.example.com veya shop.example.com) kapsar.

Çoklu alan adı sertifikası ise birbirinden bağımsız birden fazla alan adını güvence altına alır. Üç tür sertifika da aynı şifreleme gücünü sunar; fark, yalnızca kapsama alanında ve sertifika otoritesinin (CA) her alan adındaki kontrolü nasıl doğruladığıdır.

Sertifika otomasyonu ve yenileme süreçlerini düzenlemek, süresi dolmuş sertifikaların hizmeti aksatmasını önler. Sertifikayı kurarken tarayıcıların bilinen bir kök sertifikaya kadar tam bir güven zinciri oluşturabilmesi için (sertifikanızın yanı sıra varsa ara CA sertifikaları dahil) tam zinciri eklemek önemlidir.

Ayrıca, alan adlarınız için yetkisiz olarak düzenlenmiş sertifikaları tespit etmek amacıyla Sertifika Şeffaflığı (CT) kayıtlarını izlemek akıllıca olur. Alan adı değişiklikleri, sunucu kullanımının sonlandırılması veya acil durumlar için önceden planlama yapmak, sertifika sorunlarının uzun süreli kesintiye dönüşmesini engeller.

En iyi TLS yapılandırma uygulamaları

Sertifikayı edindikten sonra bir sonraki adım TLS’yi doğru şekilde yapılandırmaktır. Bu aşamada karmaşıklıktan çok netlik önemlidir.

- TLS 1.3'ü ve TLS 1.2'yi sunun, TLS 1.0’ı ve 1.1’i tamamen kaldırın.

- TLS 1.2 için ECDHE anahtar değişimini (X25519 veya P-256) ve AEAD paketlerini (AES-GCM veya ChaCha20-Poly1305 gibi) kullanın.

- AEAD paketlerini tercih edin. Eski istemciler gerekmediği sürece Şifre Blok Zincirleme (CBC) paketlerini kaldırın ve RC4 ile SHA-1’i her zaman devre dışı bırakın çünkü bunlar eskidir ve güvenli değildir.

- HTTPS bağlantılarını zorunlu kılmak için HTTP Sıkı Taşıma Güvenliği’ni (HSTS) ayarlayın. Alt alan adlarını yalnızca hepsi HTTPS’e hazır olduğunda ekleyin.

- OCSP eklemeyi etkinleştirin ve ekli yanıtın güncel olmasını sağlayın. Mümkünse OCSP Zorunlu Eklemeyi de etkinleştirin.

- Erken veri (bağlantı kurulumu tamamlanmadan gönderilen bilgiler) kullanıyorsanız buna yalnızca güvenli ve okunabilir işlemler için izin verin.

- Tüm bağlanan cihazları kontrol edemiyorsanız ve yenileme ve acil durum yönetimini sağlayamıyorsanız özel CA’lardan kaçının.

- Bir uygulamada sertifikaları sabitliyorsanız, yanlışlıkla bağlantı kaybı yaşamamak için yedek anahtarları saklayın ve kurtarma planınızı test edin.

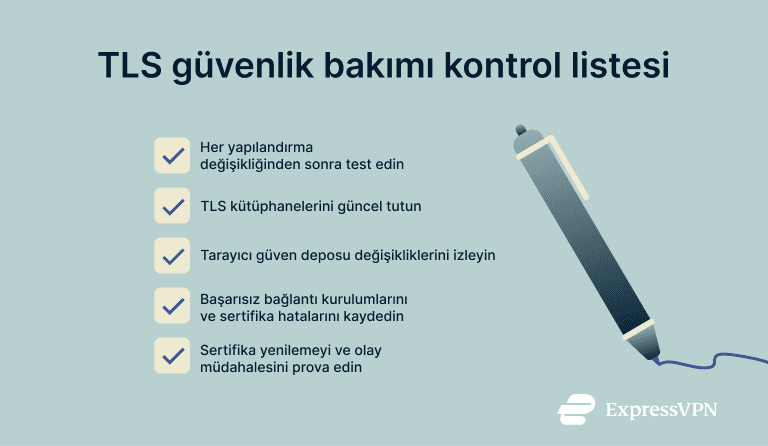

TLS güvenliğini test etme ve sürdürme

TLS güvenliği sürekli ilgi gerektirir. Sunucuda, yük dengeleyicide veya uygulama ayarlarında yapılan her değişiklikten sonra, yalnızca amaçlanan protokol sürümlerinin ve şifreleme paketlerinin etkin olduğundan ve tüm gerekli güvenlik başlıklarının mevcut olduğundan emin olmak için yapılandırmayı tarayın.

TLS kütüphanesi ve web sunucusu güncellemelerini düzenli bakımınıza dahil edin; bu, TLS uygulamanız veya sunucu yazılımınız için bildirilen güvenlik sorunlarını ele almanızı sağlar.

Ayrıca, tarayıcı güven deposu ve sertifika otoritesi (CA) politikalarındaki değişikliklerden haberdar olun çünkü bu, sertifikalarınızın kabul edilip edilmeyeceğini etkileyebilir. Kullanıcılar tarafından bildirilmemiş olabilecek sorunları araştırabilmek için başarısız bağlantı kurulumları ve sertifika hatalarıyla ilgili ayrıntılı kayıtlar tutun.

Son olarak sertifika yenileme, sertifika değiştirme ve olay müdahalesi prosedürlerinizin belgelenmiş ve test edilmiş olduğundan emin olun; böylece yeni sorunlar oluşturmadan hızlı bir şekilde düzeltmeler uygulayabilirsiniz.

SSS: TLS şifrelemesiyle ilgili sık sorulan sorular

TLS şifrelemesi nedir?

Taşıma Katmanı Güvenliği (TLS) şifrelemesi, verilerin ağ üzerinden iletilirken güvenliğini sağlayan bir yöntemdir. Bu yöntem, veriler hedefe ulaşmadan önce kimlik doğrulaması yapar, trafiği şifreler ve varsa herhangi bir müdahaleyi tespit eder.

TLS, SSL’den daha mı iyi?

Evet, daha iyidir. Güvenli Yuva Katmanı (SSL), bilinen güvenlik açıklarına sahip eski bir protokoldür; Taşıma Katmanı Güvenliği (TLS) ise modern bir alternatif olarak daha güçlü şifreleme ve gelişmiş güvenlik özellikleri sunar.

TLS şifrelemesi kırılabilir mi?

Mevcut teknolojiler ile Taşıma Katmanı Güvenliği (TLS) protokolünü doğrudan kırmak pratik değildir. Saldırılar genellikle protokolün kendisinden ziyade zayıf yapılandırmaları, eski sürümleri veya TLS çevresindeki sistemleri hedef alır.

TLS sertifikasının süresi dolarsa ne olur?

Tarayıcılar, kullanıcıları uyarır ve siteye erişimi engelleyebilir. Süresi dolmuş bir sertifika, sertifika yenilenene kadar sitenin kimliğine güvenilemeyeceği anlamına gelir.

İnternette korunmak için ilk adımı at. ExpressVPN’i risksiz dene.

ExpressVPN’i edin