Uçtan uca şifreleme nedir ve neden önemlidir

Şifreleme, dijital iletişimi güvence altına almak için gereklidir. Şifreleme olmadan internetten gönderdiğiniz her mesaj, fotoğraf veya dosya kötü niyetli üçüncü taraflarca ele geçirilebilir. Neyse ki uçtan uca şifreleme (E2EE), verilerinizi aktarım sırasında koruyabilir.

E2EE ensures that only you and the intended recipient can access your communications. It secures everything from instant messages to emails and cloud storage, and it’s a cornerstone of modern-day privacy and security. Uçtan uca şifreleme, iletişimi yalnızca size ve hedeflenen alıcıya özgü kılar. Anlık mesajlardan e-postalara ve bulut depolamaya kadar her şeyi güvence altına alan bu yöntem, modern dünyada gizlilik ve güvenliğin temel taşlarından biridir.

E2EE’nin nasıl çalıştığını ve neden önemli olduğunu bilmek, günlük kullanım için doğru uygulama ve hizmetleri seçmenize yardımcı olabilir. Bu rehberde, uçtan uca şifrelemenin temel prensiplerini, gerçek dünyadaki kullanım alanlarını ve dijital iletişiminizi korumak için neden vazgeçilmez olduğunu ele alacağız.

Uçtan uca şifreleme ne demek (E2EE)?

Şifreleme, mesajları gizli hale getirme sanatıdır ve antik zamanlara kadar dayanan zengin bir geçmişe sahiptir. Uçtan uca şifreleme, iletişimi güven altına alan ve üçüncü tarafların yoldaki mesaja erişmesini engelleyen şifreleme yönteminin modern bir versiyonudur.

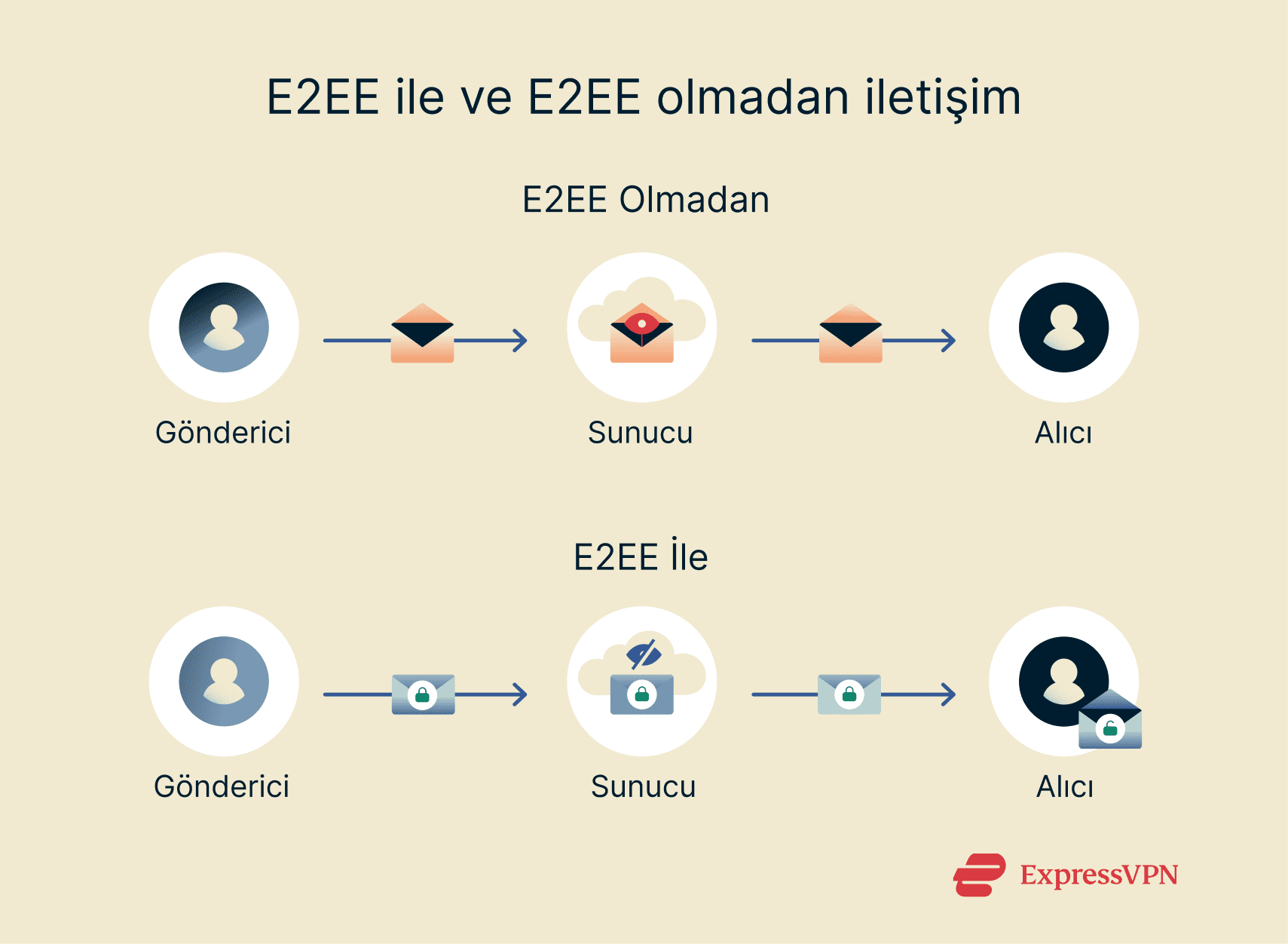

Uçtan uca şifreleme, verileri gönderinin cihazında henüz yola çıkmadan önce şifreler, gönderilme sürecinde şifreli kalmasını ve deşifre etmek için gereken bilgilerin de sadece alıcının cihazında bulunmasını sağlar.

Uçtan uca şifrelemenin temel mantığı, yalnızca sizin ve alıcının anahtarına sahip olduğu kilitlenmiş ve kırılmaya dayanıklı bir kutunun içinde mektup göndermeye benzer. Kutu; posta görevlileri, ayrıştırma merkezleri veya teslimat hizmetleri gibi birçok kişinin elinden geçse bile, hiç kimseye kutuyu açamaz veya içindekileri göremez. Yalnızca anahtara sahip olan hedef alıcı kutuyu açabilir ve mesajı okuyabilir.

Uçtan uca şifreleme aşama aşama nasıl çalışır

Aşağıdaki adımlar, uçtan uca şifrelemede bilgilerin bir kullanıcıdan diğerine güvenli bir şekilde nasıl aktarıldığını anlatıyor.

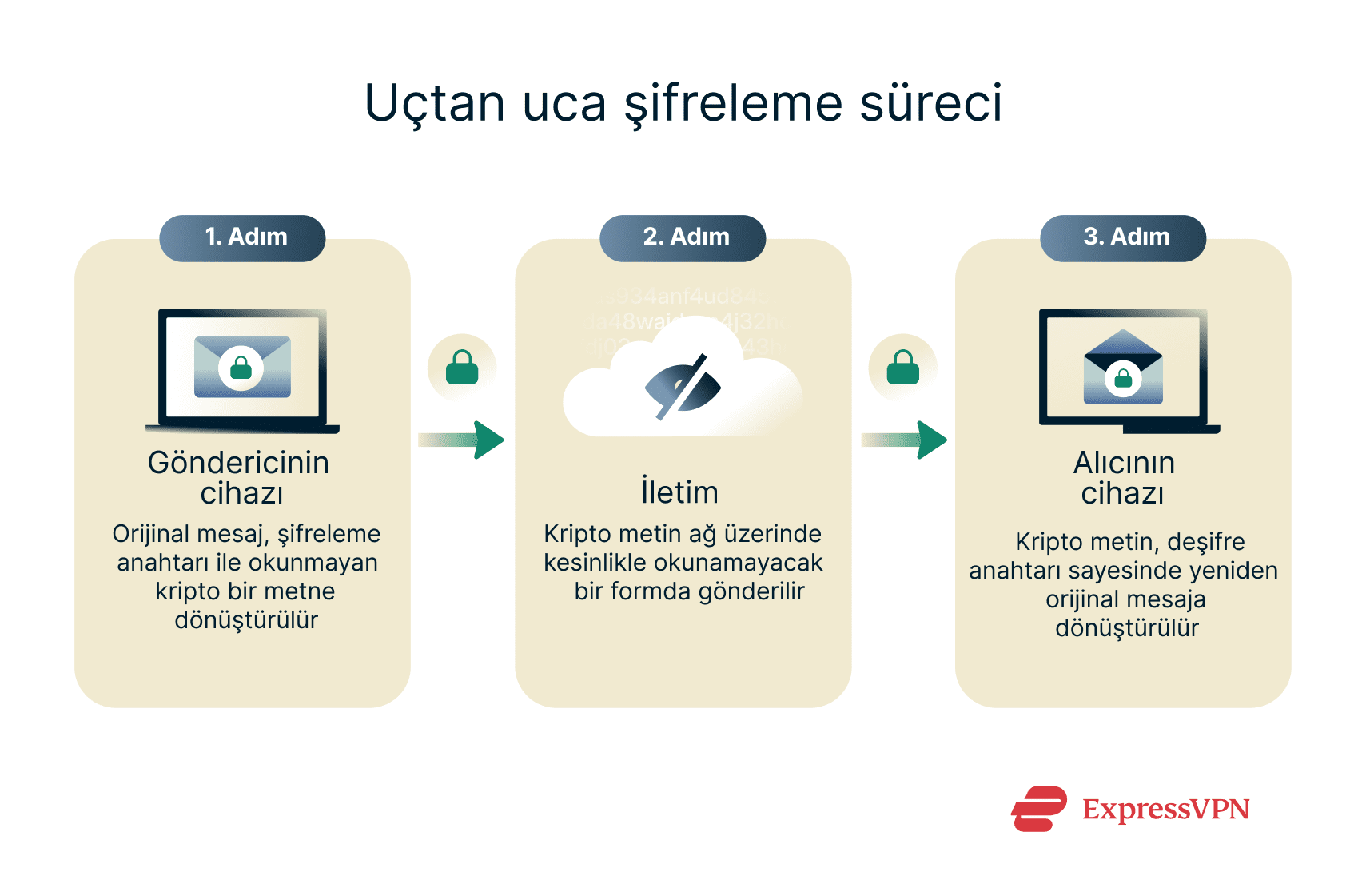

1. Adım: Göndericinin cihazında şifreleme

Uçtan uca şifrelemede ilk adım, bir şifreleme algoritmasıyla verilerinizin daha cihazdan gönderilmeden önce şifreli bir metne dönüştürülerek okunamayacak duruma dönüştürülmesidir. Bu süreçte kullanılan kriptografik anahtara yalnızca alıcı sahiptir ve bunu kullanarak mesajın kilidini açar.

2. Adım: Ağ üzerinden veri transferi

Cihazda şifrelenen metin bir ağ üzerinden gönderilir. Bu yolculuk internet, mobil ağlar ya da Wi-Fi üzerinden yapılabilir. Gönderim sırasında hiç kimse verilerinizi göremez çünkü deşifre eden anahtar yalnızca alıcının cihazındadır. Veriyi işleyen sunucu ya da servisler yalnızca şifreli bir mesajla karşılaşır.

3. Adım: Alıcının cihazında deşifre işlemi

Verileri alıcının cihazına ulaştığında, son adım olan deşifre işlemine geçilir. Simetrik ya da asimetrik şifreleme kapsamında deşifre işlemi için alıcıya özel anahtar ya da paylaşılan anahtar kullanılır ve alıcı veriyi okuyabilir ve ona erişebilir.

Simetrik vs. asimetrik şifreleme

Uygulamaya bağlı olarak, uçtan uca asimetrik şifreleme (iki farklı anahtar), simetrik şifreleme (tek bir paylaşılan anahtar) veya bu iki yaklaşımın bir kombinasyonunu kullanabilir.

Simetrik şifreleme, hem şifreleme hem de şifre çözme için tek bir anahtarın kullanıldığı durumdur. Yalnızca tek bir anahtar sürece dahil olduğundan, üçüncü tarafların anahtarı ele geçirip verilere yetkisiz erişim sağlamasını önlemek için güvenli bir anahtar değişim mekanizması şarttır. Simetrik şifreleme, büyük miktarda veriyi çok hızlı şifreleyebilir ve asimetrik şifrelemeye kıyasla daha gelişmiş bir teknolojidir.

Asimetrik şifreleme (public-key encryption olarak da bilinir), matematiksel olarak ilişkili iki anahtarın — genel (public) ve özel (private) anahtarların — kullanıldığı yöntemdir. Uçtan uca şifrelemede veriyi şifrelemek için genel anahtar kullanılır ve bu anahtar serbestçe paylaşılabilir; şifre çözme için kullanılan özel anahtar ise gizli tutulmalıdır. Genel anahtarla şifrelenen veri yalnızca ona karşılık gelen özel anahtarla çözülebilir. Bu yaklaşım, simetrik şifrelemede görülen anahtar paylaşımı zorluğunu çözer.

Hibrit yaklaşımlar, hem güvenliği artırmak hem de verimliliği yükseltmek için simetrik ve asimetrik şifrelemeyi birlikte kullanır. Hibrit bir sistemde, verinin kendisi simetrik anahtarla şifrelenir; ancak bu simetrik anahtar, asimetrik şifreleme kullanılarak şifrelenir ve paylaşılır.

Kimlik doğrulama

Kimlik doğrulama, uçtan uca şifrelemenin temel bir unsurudur; çünkü iletişim kuran tarafların kimliklerini doğrulamak ve mesajları gerçekten doğru kişiye gönderip aldığınızdan emin olmak için kullanılır.

Kimlik doğrulama olmadan, mesajlar şifrelenmiş olsa bile kötü niyetli bir kişi iletişimi ele geçirip taraflardan biriymiş gibi davranabilir. Bu duruma man-in-the-middle (MitM) saldırısı (aradaki adam saldırısı) denir.

Anahtar değiştirme yöntemleri

Kriptografide, anahtar değiş tokuş yöntemleri iki tarafın veri şifreleme ve şifre çözme için kullanılacak anahtarları güvenli bir şekilde paylaşmasına olanak tanır. Anahtar değişiminin türü, simetrik ya da asimetrik şifreleme kullanılmasına bağlıdır.

Simetrik şifreleme için yaygın anahtar değiştirme yöntemleri şunlardır

- Önceden paylaşılan anahtarlar (PSK): Önceden paylaşılan anahtarlar, taraflar arasında iletişim başlamadan önce değiş tokuş edilen anahtarlardır.

- Manuel anahtar değiştirme: Bu yöntem, anahtarların taraflar arasında fiziksel olarak el ile aktarılmasını içerir.

Asimetrik şifreleme daha gelişmiş anahtar değişim yöntemlerine sahiptir. Örneğin:

- Diffie-Hellman (DH): Modüler aritmetik kullanan ve iki tarafın, anahtarın kendisini doğrudan iletmeden, güvenli olmayan bir kanal üzerinden ortak bir gizli anahtar oluşturmasını sağlayan bir yöntemdir

- Eliptiki Eğri Diffie-Hellman (ECDH): Diffie–Hellman’ın eliptik eğri kriptografisi kullanan bir çeşididir. Daha küçük anahtar boyutları ve daha düşük hesaplama yükü ile eşdeğer güvenlik sağlar.

Uçtan uca şifreleme standartları

Kuruluşlar, iletişim güvenliği için çeşitli uçtan uca şifreleme standardı kullanır. Günümüzde öne çıkan standartları şu şekilde sıralayabiliriz:

- Advanced Encryption Standard (AES): AES, Ulusal Standartlar ve Teknoloji Enstitüsü (NIST) tarafından geliştirilmiş, yüksek güvenilirliğe sahip bir simetrik anahtar şifreleme algoritmasıdır. Dünya genelinde uzmanlar tarafından güvenilir bulunur ve ExpressVPN’in kendi güvenliğinde de kullanılır.

- Signal Protocol: Önceden TextSecure Protocol olarak bilinen Signal Protocol, Signal gibi gizlilik odaklı mesajlaşma uygulamalarının iletişimleri korumak için kullandığı protokoldür. Mesajların ileriye dönük gizliliğini (forward secrecy) sağlamak için Double Ratchet algoritması ve Extended Triple Diffie-Hellman (X3DH) dahil olmak üzere birçok kriptografik tekniği bir araya getirir.

- OMEMO Multi-End Message and Object Encryption: OMEMO, çoklu istemcili uçtan uca şifreleme için (bir kullanıcının bir hizmete birden fazla cihaz veya istemci üzerinden eriştiği durumlarda) geliştirilen bir Genişletme Protokolüdür (XEP). Signal Protocol temel alınarak geliştirilmiştir; açık bir standarttır ve herkes tarafından serbestçe kullanılabilir ve uygulanabilir.

- Message Layer Security (MLS): MLS, uçtan uca şifreli grup mesajlaşması için geliştirilmiş açık bir standarttır. İleriye dönük gizlilik, güvenlik ihlalleri sonrası güvenlik ve büyük, dinamik gruplar için kolay ölçeklenebilirlik sunar. Bu yönleriyle modern ve güvenli mesajlaşma uygulamaları için güçlü bir temel oluşturur.

Gerçek hayattan uçtan uca şifreleme örnekleri

Uçtan uca şifreleme bulut depolama, anında mesajlaşma ve e-posta gibi her gün kullandığımız birçok servisin güvenliğinde kilit rol oynar. Göndericiden alıcıya giden iletişimi güven altına alması, birçok platforma paha biçilmez bir değer katar. Uçtan uca şifrelemenin nerelerde uygulandığını bilirseniz, gizlilik ve veri güvenliğini önceleyen servisleri belirlemek ve seçmek çok daha kolay olur.

Gizli mesajlaşma uygulamaları

Uçtan uca şifrelemenin gerçek hayatta en yaygın ve etkili şekilde uygulandığı alanın mesajlaşma uygulamaları olduğunu söylersek yanlış olmaz. Signal, Wickr ve Wire gibi güvenliği önceleyen mesajlaşma uygulamaları kullanıcılar arasındaki iletişimi korumak için hep E2EE teknolojisinden yararlanır ve gönderen ve alan haricinde hiç kimsenin mesajlardaki bilgileri görmemesini sağlar.

E-posta servisleri

Piyasadaki En güvenli e-posta servisleri e-posta içeriklerini korumak için uçtan uca şifrelemeden (E2EE) yararlanır. E-posta ile gelen banka bilgileri, parola sıfırlama mesajları gibi hassas verileri uçtan uca şifreleme ile koruyan bir servisi kullanmak iyi bir fikir olacaktır.

Google henüz kişisel e-posta hesapları için E2EE kullanmıyor ama kurumsal müşteriler için bu hizmeti vermeye başladı.

Bulut depolama

En iyi bulut depolama çözümleri henüz E2EE’ye tamamen geçmedi ancak bu teknoloji Dropbox gibi güvenilir sağlayıcılar tarafından bulut depolama çözümlerinin bir parçası olarak sunulmaya başlandı. Yedekleyeceğiniz dosyalarda hassas veriler varsa, bu yöntem çok işinize yarar. Çünkü bulut depolama hizmetini veren şirket bile dosyanın içeriğini göremez.

Parola yöneticileri

Parola yöneticileri; size ve diğer kullanıcılara ait kart bilgileri ve adresler gibi birçok hassas bilgiyi depoladığını düşünürsek, bu araçların uçtan uca şifrelemeyi içermesine şaşırmamak gerek. ExpressKeys gibi itibarlı parola yöneticileri E2EE teknolojisini sır vermeyen mimarilerine temel olarak alır ve kasanızda neler olduğunu sizden başka kimsenin görmesine izin vermez.

Uçtan Uca Şifrelemenin Sağladığı Avantajlar

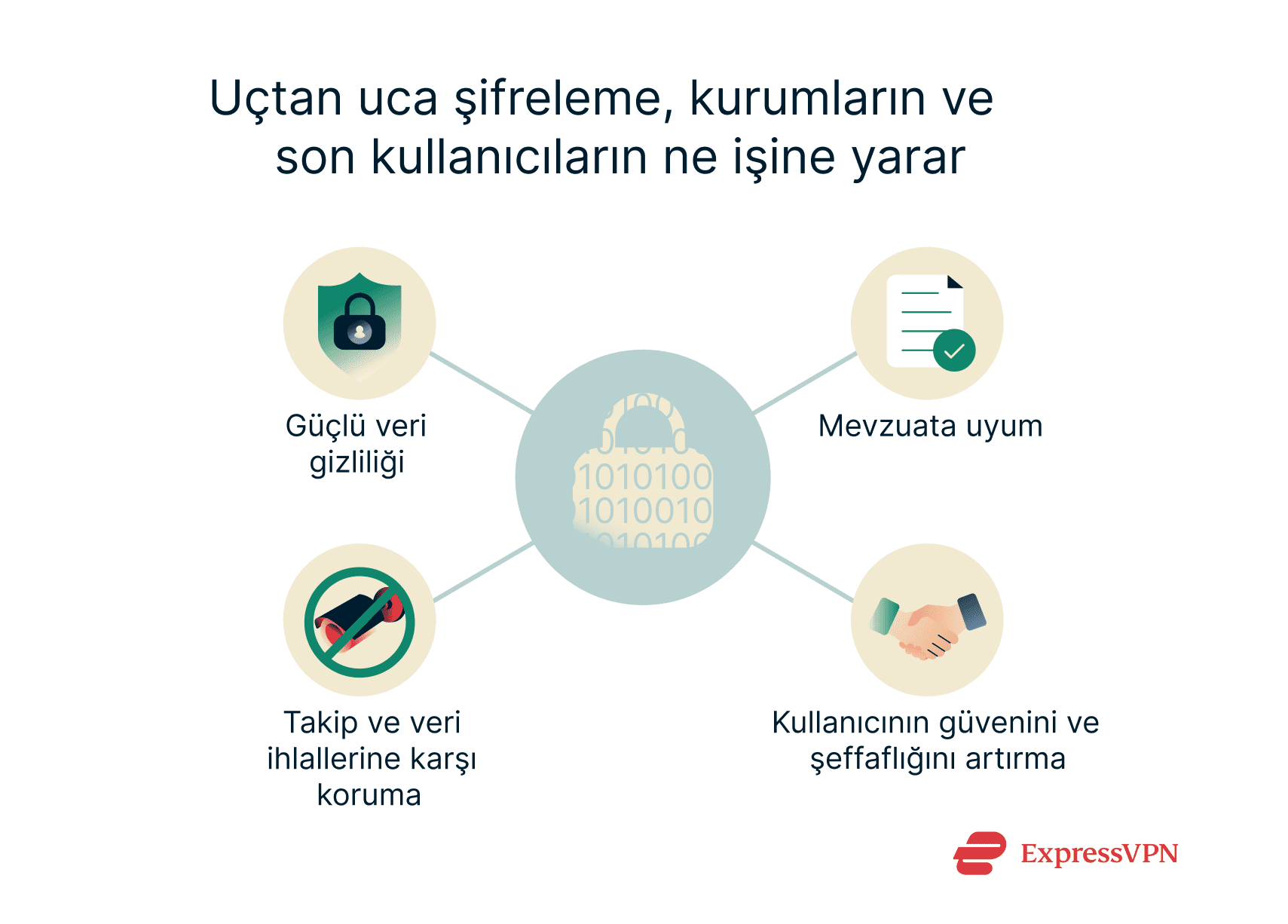

Güçlü veri gizliliği

Verileri uç noktalarda şifreleyen E2EE teknolojisi, sadece iletişimi kuran tarafların mesajları okumasına izin verirken; siber suçlular, servis sağlayıcılar ve diğer üçüncü tarafların yetkisiz erişimini önler. Bu sayede; finansal işlemler, sağlık verileri ve gizli iş görüşmeleri gibi hassas bilgilerin sızmasını engeller.

Takip ve veri ihlallerine karşı koruma

Uçtan uca şifrelemede veriler depolandıkları sırada şifrelenmiş olduğu için potansiyel veri ihlallerine karşı sıkı bir savunma anlamına gelir. Sunuculara ya da ağa sızılsa bile saldırganlar şifreli mesajları özel anahtarlar olmadan çözemez. Gönderim sırasında şifrelenmiş olan mesajlar da aktivitelerinizi takip etmek isteyen yetkisiz kişilerin heveslerini de kursaklarında bırakır.

Mevzuata uyum

Uçtan uca şifrelemenin bir diğer önemli avantajı da AB’nin Genel Veri Koruma Düzenlemesi (GDPR) ve ABD Sağlık Sigortası Taşınabilirlik ve Hesap Verebilirlik Yasası (HIPAA) gibi gizlilik mevzuatlarına uyuma yardımcı olmasıdır. Bu düzenlemeler çoğu veri için şifrelemeyi zorunlu tutmasa da E2EE teknolojisinin sağladığı güvenlik hassas bilgileri koruduğu için bu tür yasaların gereklilikleri karşılanmış olur.

Kullanıcıların güvenini ve şeffaflığını artırma

Uçtan uca şifreleme kullanıcıların duyduğu güveni ciddi şekilde artırırken dijital servislerin şeffaflığını da güçlendirir. E2EE kullanan platformların mesajları okumayacaklarına dair söz vermelerine gerek kalmaz çünkü şifreleme bu durumu teknik bakımdan imkansız hale getirir.

Uçtan uca şifreleme ile ilgili hukuki ve etik değerlendirmeler

While E2EE provides unparalleled privacy and security benefits, its widespread adoption also raises legal and ethical questions.

Uçtan uca şifreleme dünyanın her yerinde yasal mı?

Uçtan uca şifreleme dünyanın her yerinde yasal değil. Birçok ülke gizliliğin, dijital iletişimin ve ticari faaliyetlerin korunması için güçlü şifrelemenin önemli olduğunu kabul eder. Ancak bazı ülkeler bu teknolojiyi kısıtlama ya da kontrol altına almaya çalışabilir.

Yani bazı ülkeler güçlü şifrelemeyi desteklerken; bazıları da bu teknolojinin sağladığı korumayı aşındıran önlemler almaya çalışır.

Etik tartışmalar: Gizlilik mi güvenlik mi

Uçtan uca şifreleme üzerindeki etik tartışmalar; bireyin gizliliği ve toplumun güvenliği arasındaki gerginliğe dayanır. Gizliliği savunanlar, güçlü şifrelemenin insan hakları, ifade özgürlüğü, kişisel verilerin izlenmemesi, hacker’lara karşı ve verilerin kötüye kullanılmasına karşı önlem alınması için temel önemde olduğunu düşünür. Özellikle de gizliliğin garanti altına alınmadığı yerlerde.

Ancak şifreli iletişimin suçlularla mücadelede zaaf oluşturduğu için kamu güvenliğini tehlikeye attığını düşünenler de vardır. Suçu önlemek ya da suçluları ortaya çıkarmak için kişisel bilgilere erişimin kolaylaştırılmasını ve şifrelemenin daha zayıf ya da hiç olmaması gerektiğini savunurlar. Devlet kurumlarının bu yönde adımlar atması da veri gizliliği ve güvenliği konusunda uzmanları endişelendirmektedir.

GDPR gibi global düzenlemeler uçtan uca şifrelemeyi nasıl etkiler?

GDPR, AB vatandaşlarının verilerini işleyen kurumların, kişisel verileri korumak için gereken teknik ve kurumsal önlemleri uygulamasını şart koşar. Kurumların spesifik olarak kullanması gereken teknik yöntemleri tanımlamaz ancak GDPR veri yönetimi standartlarına uyum konusunda E2EE iyi bir tercih olarak kabul edilir.

E2EE teknolojisinin zayıf yönleri ve zorlukları

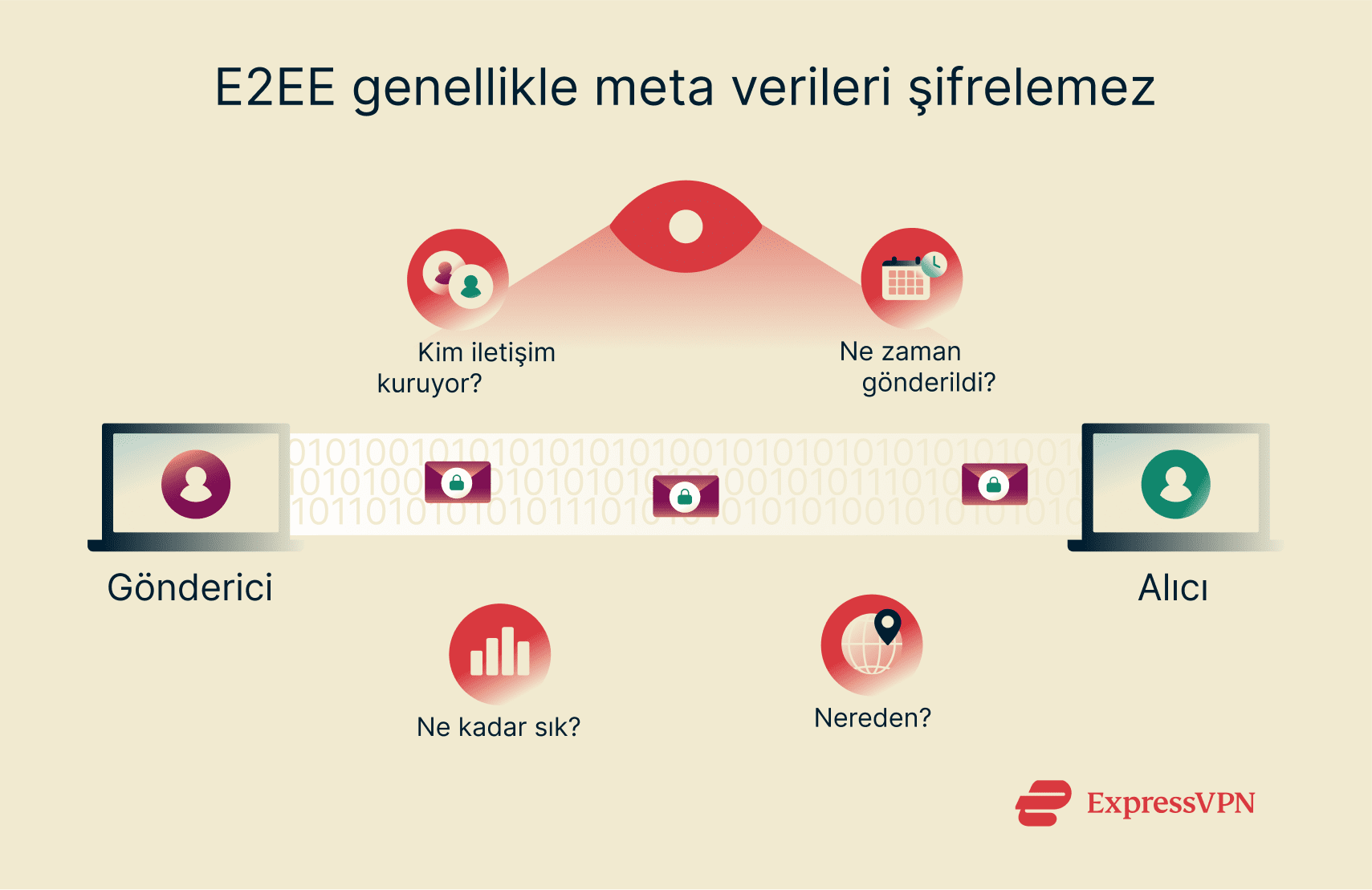

Meta veriler genellikle şifrelenmez

Uçtan uca şifreleme uygulamalarının en zayıf olduğu yönlerden biri, meta verileri şifrelememesidir. Meta veriler; kimin kiminle ne zaman, ne sıklıkla, nereden iletişim kurduğun gibi önemli bilgiler içerir. Mesajın kendisi gizli kalsa da bu tür bilgiler insanların hayatı ve ilişkiler hakkında önemli kalıpları ifşa eder.

Mesaj içeriğine erişmeye gerek kalmadan, meta verileri analiz ederek de insanlar takip altına alınabilir. Örneğin; bir kişinin başka bir kişiyle belirli zamanlarda sık sık iletişime geçmesi, aralarındaki ilişki ya da aktiviteleri konusunda ipuçları verir. Şifrelenmeyen bu tür meta veriler, E2EE teknolojisinin gizlilik konusunda yumuşak karnı olarak gösterilebilir.

Ancak bazı uygulamalarda böyle bir sorun yaşanmaz. Örneğin; Signal’ın Sealed Sender fonksiyonu kullanıcıların iletişimi sırasında üretilen meta verilerin birçoğunu şifreleyerek gizlilik ve güvenliği artırır.

Anahtar yönetimiyle ilgili sorunlar

Kriptografik anahtarların güvenli şekilde yönetilmesi de E2EE sistemlerinin zorlandığı konulardan biridir. Uçtan uca şifrelemenin gerçekten işe yaraması için kullanıcıların şifre çözmek için kullanılan özel anahtarlarını güvenli şekilde ellerinde tutmaları gerekir. Örneğin; bir parola yöneticisi uygulamasında ana parolayı kaybederseniz, hiçbir parolanıza erişemezsiniz.

Özel anahtarın çalınması ya da ifşa olması durumunda da saldırganlar geçmiş ve gelecekteki tüm iletişiminizi deşifre edebilir ve şifreleme anlamsız hale gelebilir. Ancak uçtan uca şifrelemenin yanında perfect forward secrecy (PFS) uygulanırsa bu sorun ortadan kalkar. PFS her oturum için yeni anahtarlar üretir ve anahtarlardan biri ele geçirilse bile önceki iletişimin ifşa olmasını engeller

Uç noktaların güvenliği zincirin zayıf halkası

E2EE iletim sırasında verileri korur ancak uç noktalarda ciddi güvenlik açıkları söz konusu olabilir. Eğer kullanıcılardan birinin cihazına malware bulaşmışsa ya da kötü niyetli bir üçüncü taraf bu cihaza fiziksel olarak erişebiliyorsa, henüz şifrelenmemiş ya da şifresi çözülmüş olan verilere ulaşabilir.

Yeni gelişebilecek tehditlere tamamen hazır değil

Mevcut uçtan uca şifreleme yöntemleri, kuantum bilişim gibi yeni gelişen tüm tehditlere karşı tamamen güvenli olmayabilir. Güçlü kuantum bilgisayarlar, E2EE anahtar değişiminin temelini oluşturan RSA gibi yaygın olarak kullanılan kriptografik algoritmaları teorik olarak kırabilir.

Pratikte, mevcut şifreleme teknolojisini kırabilecek kuantum bilgisayarlar henüz geliştirilmemiş olsa da post-kuantum kriptografi araştırmaları bu potansiyel tehdide karşı şimdiden hazır olmalı.

Örneğin; ExpressVPN’in post-kuantum koruması kullanıcıların çevrimiçi gizliliğini yeni gelişen bu tehditlere karşı korumayı hedefliyor.

E2EE vs. diğer şifreleme yöntemleri

Tam olarak nasıl uygulandığını anlamak için, uçtan uca şifrelemenin diğer şifreleme yöntemlerinden ayırt etmek gerekir. Çeşitli şifreleme yöntemleri verileri farklı noktalarda korusa da E2EE’nin sağladığı güvenlik düzeyine ulaşamayabilir.

TLS ve E2EE aynı şey mi?

TLS (Transport Layer Security) ve E2EE benzer şekilde çalışır ama aynı değildir. TLS bir istemci (örneğin tarayıcınız) ve sunucu arasındaki bağlantıyı korur. HTTPS protokolünü kullanan bir siteyi ziyaret ettiğinizde, TLS sunucuya giden verileri internet ağında şifreler. E2EE ise genellikle sunucu ve istemci arasında değil iki kullanıcı arasında uygulanır.

TLS’de veri sunucuya ulaştığında orada şifrelenir ve o şekilde kalır. Yani sunucuyu kontrol eden taraf, verilerin şifrelenmemiş halini görebilir.

E2EE, sunucu tarafında şifrelemeden daha iyi gizlilik sağlar mı?

Sunucu tarafında şifreleme, verileri depolamadan önce hizmet sağlayıcının sunucularında şifreler. Bu yöntem, saklanan verileri korur ve hard diskler fiziksel olarak ele geçirilse bile yetkisiz erişimi engeller. Ancak anahtarlara sahip olan hizmet sağlayıcı şifrelenmemiş verilere erişebildiği için uçtan uca şifrelemeye göre gizlilik konusunda daha zayıftır.

E2EE vs. S/MIME

Secure/Multipurpose Internet Mail Extensions (S/MIME), açık anahtarlı şifreleme kullanır ve e-postaların güvenliğini sağlamak için şifrelenmesine ve dijital olarak imzalanmasına imkan tanır. Yalnızca hedeflenen alıcıların, e-postalardaki verileri kendi özel anahtarlarını kullanarak çözebilmesi bakımından E2EE’ye benzer.

S/MIME yönteminin, günümüzde çoğu uygulamada kullanılan mevcut E2EE standartlarına göre dezavantajı ise, kullanıcıların bu standardı kullanabilmek için sertifikalı otoritelerden dijital imza (sertifika) almak zorunda olmalarıdır.

E2EE vs. PGP

PGP (Pretty Good Privacy) iletişim için güvenlik ve gizlilik sağlayan ve uzun süredir kullanılan etkili bir kriptografik protokoldür. PGP, daha önce de değinildiği üzere, hız ve güvenlik arasında denge kurmak için asimetrik ve simetrik kriptografinin bir kombinasyonunu kullanır.

PGP’nin, günümüzde çoğu uygulamada kullanılan E2EE’ye kıyasla dezavantajı, kurulum ve anahtar yönetimi için önemli düzeyde teknik bilgi gerektirmesidir. Buna karşılık WhatsApp gibi modern uygulamalardaki E2EE uygulamaları kullanıcı dostudur ve herhangi bir teknik bilgi gerektirmez.

SSS: Uçtan uca şifreleme ile ilgili en çok merak edilenler

Uçtan uca şifreleme hack’lenebilir mi?

Şifreleme algoritmalarını kırmak teknik olarak pek mümkün görünmese de hiçbir güvenlik önleminin kusursuz olmadığı unutulmamalıdır. E2EE teknolojisinde, verilerin şifrelendiği ve deşifre edildiği uç noktalardan sızıntı olabilir. Söz konusu uç noktalarda malware ya da aldatma yoluyla kullanıcıdan bilgi alma gibi durumlarda iletişim ele geçirilebilir.

Mesajlarım için uçtan uca şifreleme kullanmalı mıyım?

Evet, uçtan uca şifreleme yapan bir mesajlaşma servisi kullanmayı tercih etmelisiniz. Bu sayede, iletişiminize internet servis sağlayıcıları, kötü niyetli aktörler ve hatta mesajlaşma hizmetini veren şirketin yetkisiz şekilde erişmesini önlersiniz.

WhatsApp’ta uçtan uca şifreleme nasıl kapatılır?

WhatsApp sohbetlerinizin hiçbiri için uçtan uca şifrelemeyi devre dışı bırakamazsınız. Ancak WhatsApp sohbet yedeklemeniz için E2EE’yi etkinleştirmek tamamen isteğe bağlıdır.

WhatsApp ve Signal’da uçtan uca şifreleme kullanılıyor mu?

Evet WhatsApp ve Signal iletişiminizi korumak için E2EE teknolojisinden yararlanıyor. Ancak aralarında bazı önemli farklara da değinmemiz gerek. Signal Sealed Sender teknolojisi ile meta verileri de şifreliyor. WhatsApp ise sadece iletişimdeki mesajlarda şifreleme yapıyor.

Ayrıca, Signal’ın uçtan uca şifreleme uygulaması tamamen açık kaynak olduğu için kolayca denetlenebilir. WhatsApp ise kendi özel teknolojisini kullanıyor. WhatsApp’ın sahibi olan Meta’nın da kullanıcıların birçok meta verisini topladığı biliniyor.

Uçtan uca şifrelemenin kullanılmaması ne tür riskler doğurur?

İletişimde E2EE teknolojisini kullanmamak ciddi riskleri beraberinde getirir. Mesaj ve verileriniz iletim sırasında internet servis sağlayıcınız ya da kötü niyetli üçüncü kişiler gibi yetkisiz taraflarca ele geçirilip okunabilir.

Uçtan uca şifreleme performansı düşürür mü?

Duruma göre değişir. Şifreleme sırasındaki işlemler kaynaklara ekstra bir yük getirir ancak çok büyük miktarlarda veri söz konusu olmadıkça cihaz performansına önemli bir etkisi olmaz.

İnternette korunmak için ilk adımı at. ExpressVPN’i risksiz dene.

ExpressVPN’i edin